Mikrotik Гостевой Wi-Fi с ограничением скорости.

Возникают ситуации, когда необходимо предоставить (дома, или на предприятии) доступ к интернет через Wi-Fi сторонним лицам. Вопрос – как предоставить стороннему человеку доступ к сети Интернет, без применения дополнительного оборудования и при этом сохранить изоляцию своей локальной сети? С MikroTik это сделать легко.

Для разделения сетей можно прибегнуть к использованию VLAN, либо установить и настроить пакет «Hotspot», мы же рассмотрим третий, более простой вариант настройки.

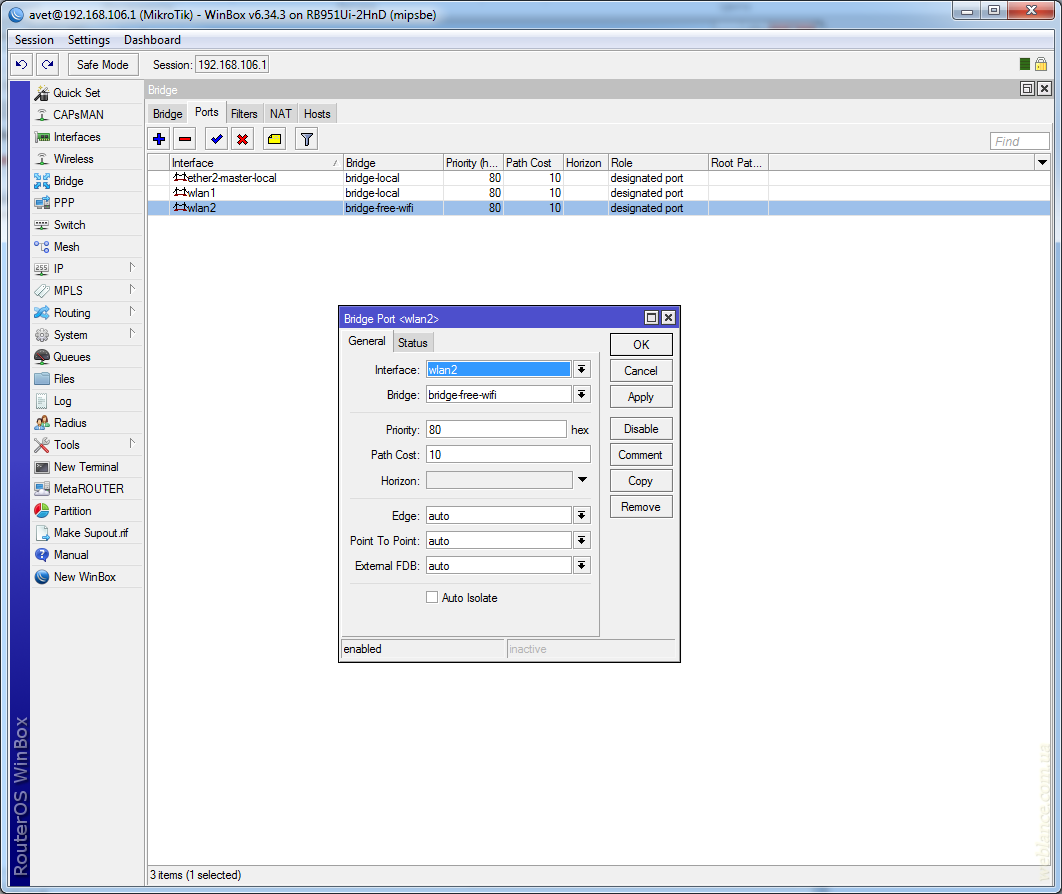

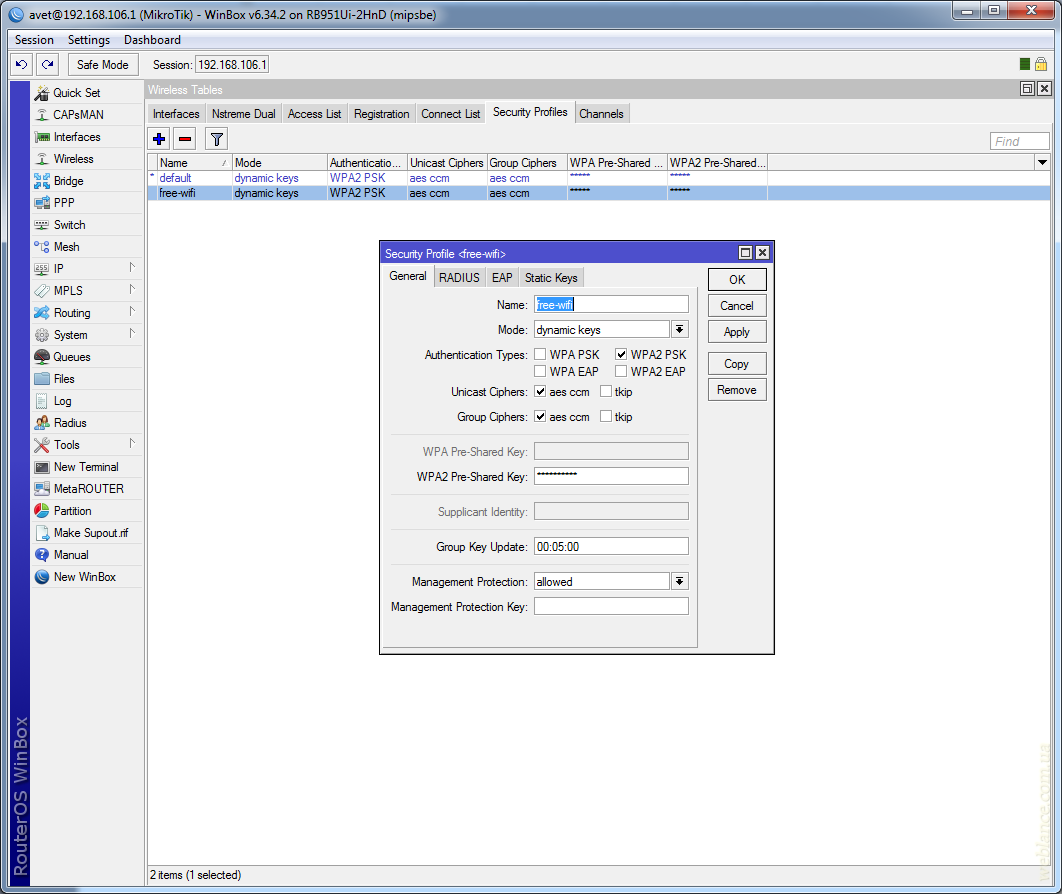

Создаем профиль безопасности для Wi-Fi

Заходим в раздел Wireless, переходим к вкладке Security Profiles и создаем новый профиль безопасности для беспроводного соединения, в нашем случае это будет «free-wifi» (WPA2 PSK + AES). Можно также выбрать «Mode: none», в этом случае для доступа к сети вводить пароль не требуется (открытая сеть).

Возвращаемся на вкладку Interfaces (интерфейсы), в левой части нажимаем синий плюс, затем в выпадающем меню выбираем «Virtual AP» для создания виртуальной точки доступа. Указываем желаемое имя сети (SSID), в качестве мастер-интерфейса будет выступать wlan1. В поле Security Profile не забудьте выбрать созданный профиль безопасности.

Под wlan1 добавится виртуальный интерфейс.

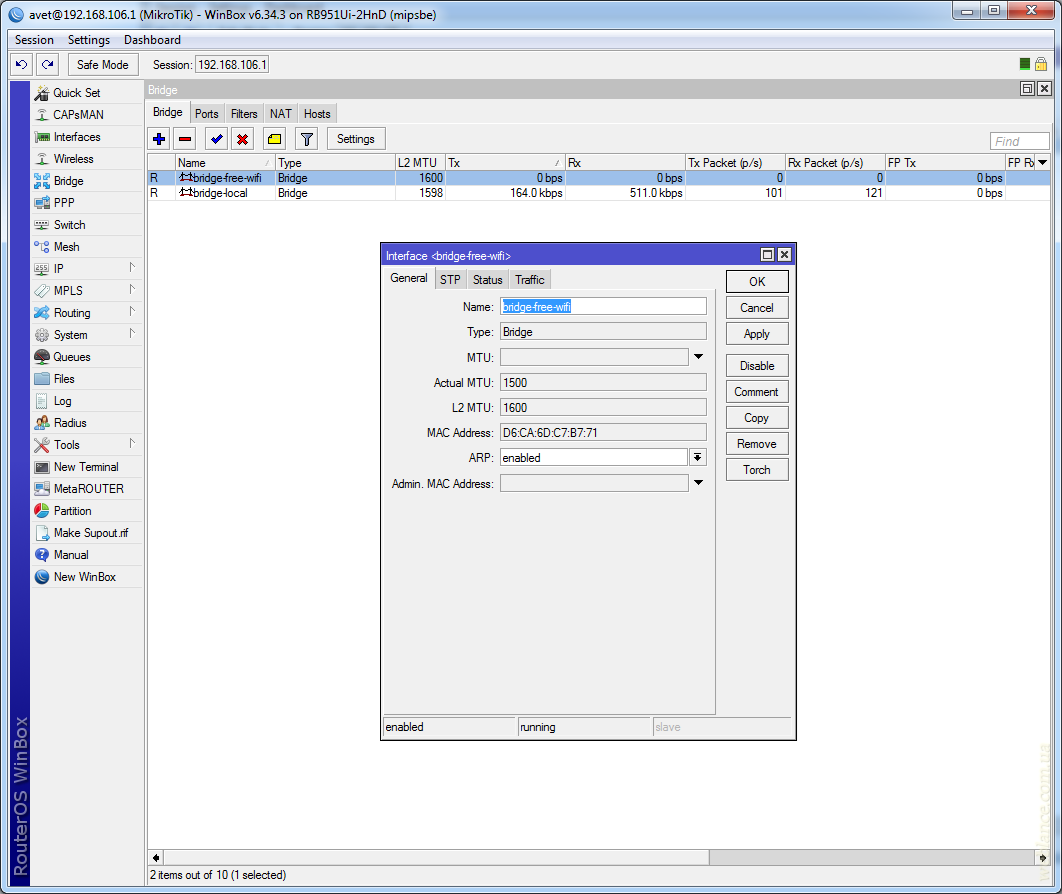

Создаем новый бридж для гостевой сети

Поскольку предполагается изолировать гостевую сеть от существующей, создаем для неё отдельный бридж. Для этого открываем раздел Bridge и создаем новый бридж с настройками по-умолчанию, для удобства мы указали имя «bridge-free-wifi». Далее на вкладке Ports необходимо добавить интерфейс wlan2 (наша Virtual AP) в этот бридж.

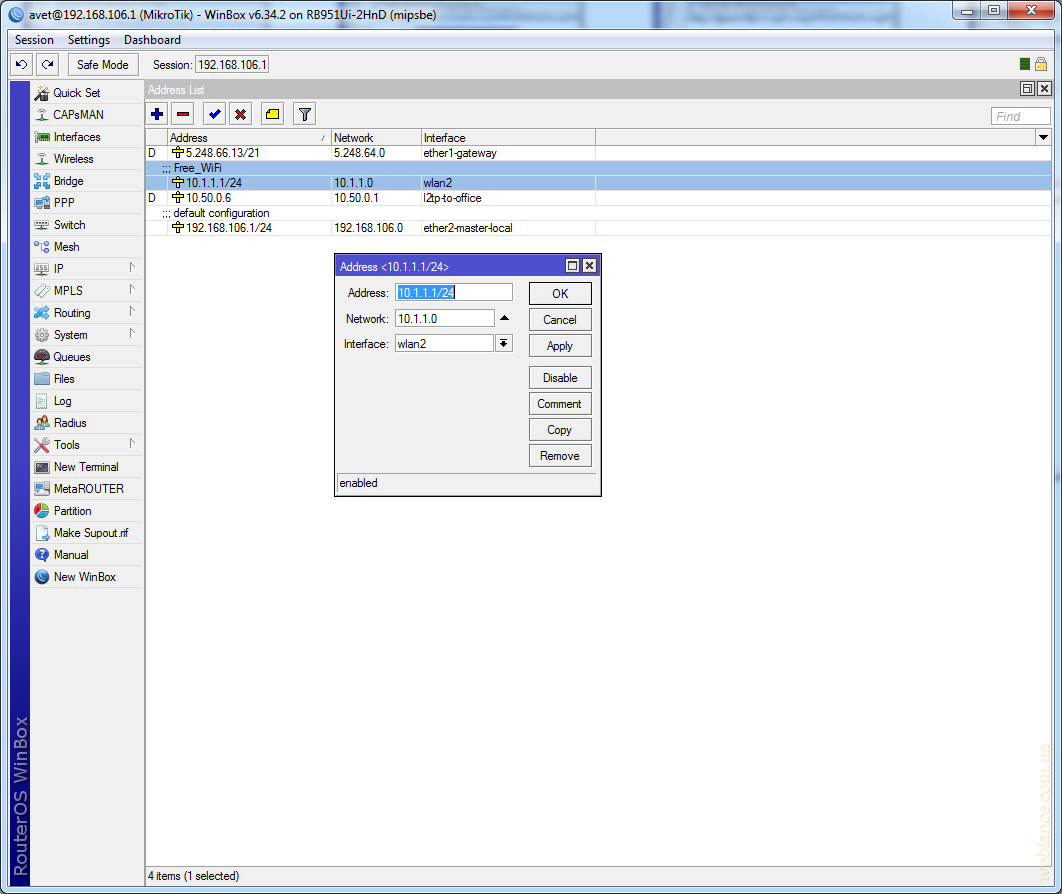

Задаем адресное пространство гостевой сети

В разделе IP –> Adresses для wlan2 (либо нашего бриджа) создаем новый адрес как на фото ниже, где 10.1.1.1 – адрес шлюза, и собственно сама сеть 10.1.1.0/24.

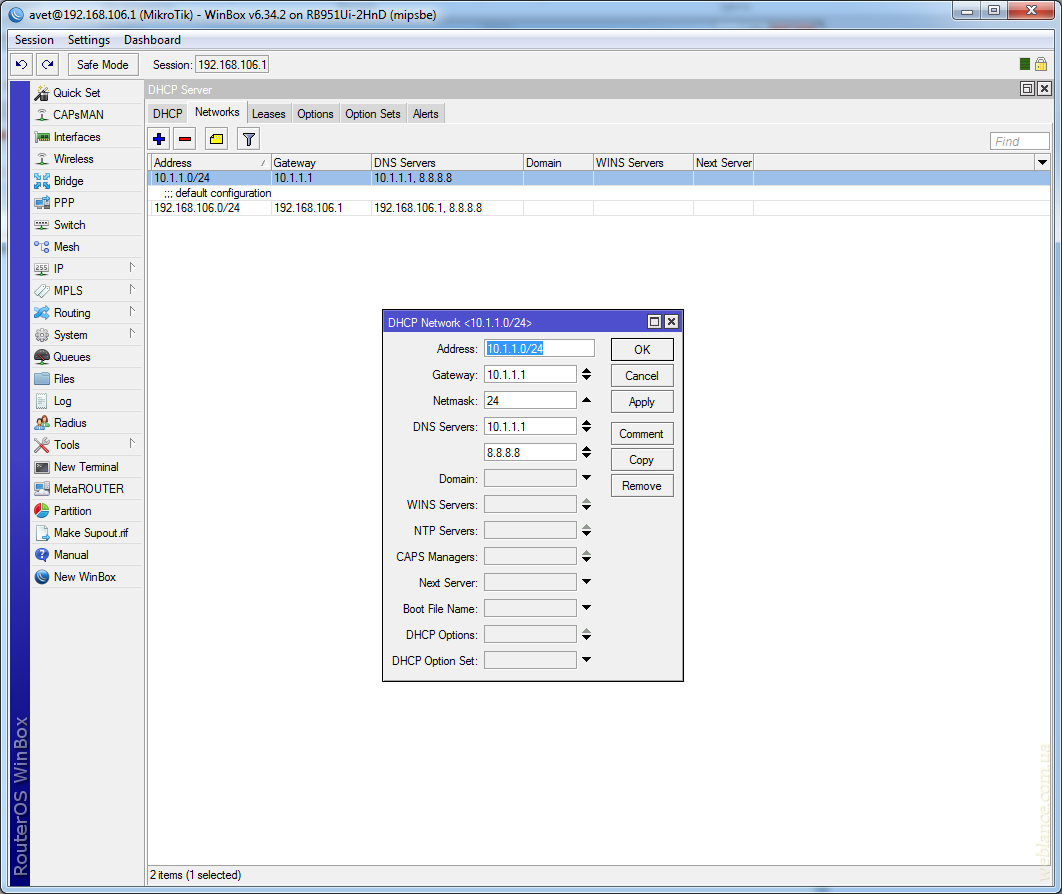

Далее переходим в раздел IP –> DHCP Server, переключаемся на вкладку Networks (сети), где создаем новую DHCP-сеть: указываем шлюз, DNS, которые будут назначаться клиенту. В нашем примере это IP 10.1.1.1.

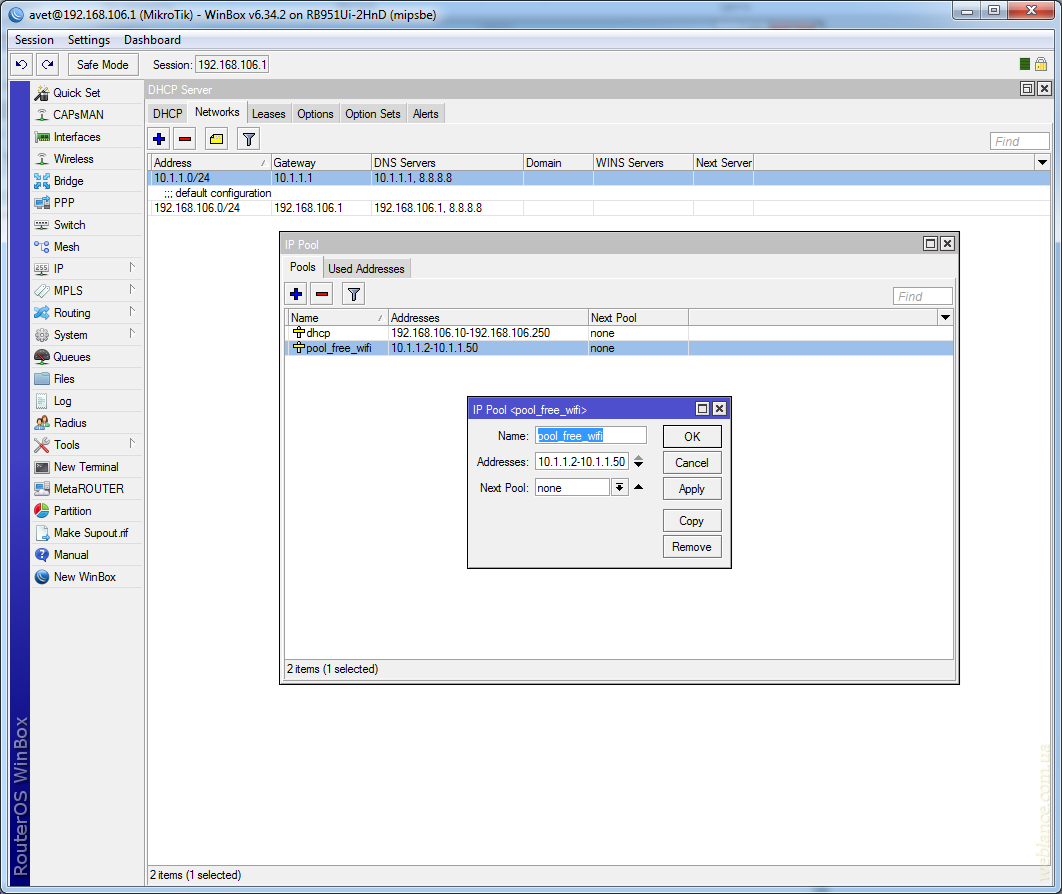

Перед созданием нового DHCP-сервера необходимо создать новый пул адресов. Заходим в раздел IP –> Pool и создаем пул с диапазоном 10.1.1.2-10.1.1.50. Предполагается использовать всего несколько устройств, для чего достаточно небольшого пула. При необходимости, вы можете увеличить адресный пул. При заполнении всех адресов из пула, DHCP-сервер перестанет выдавать адреса.

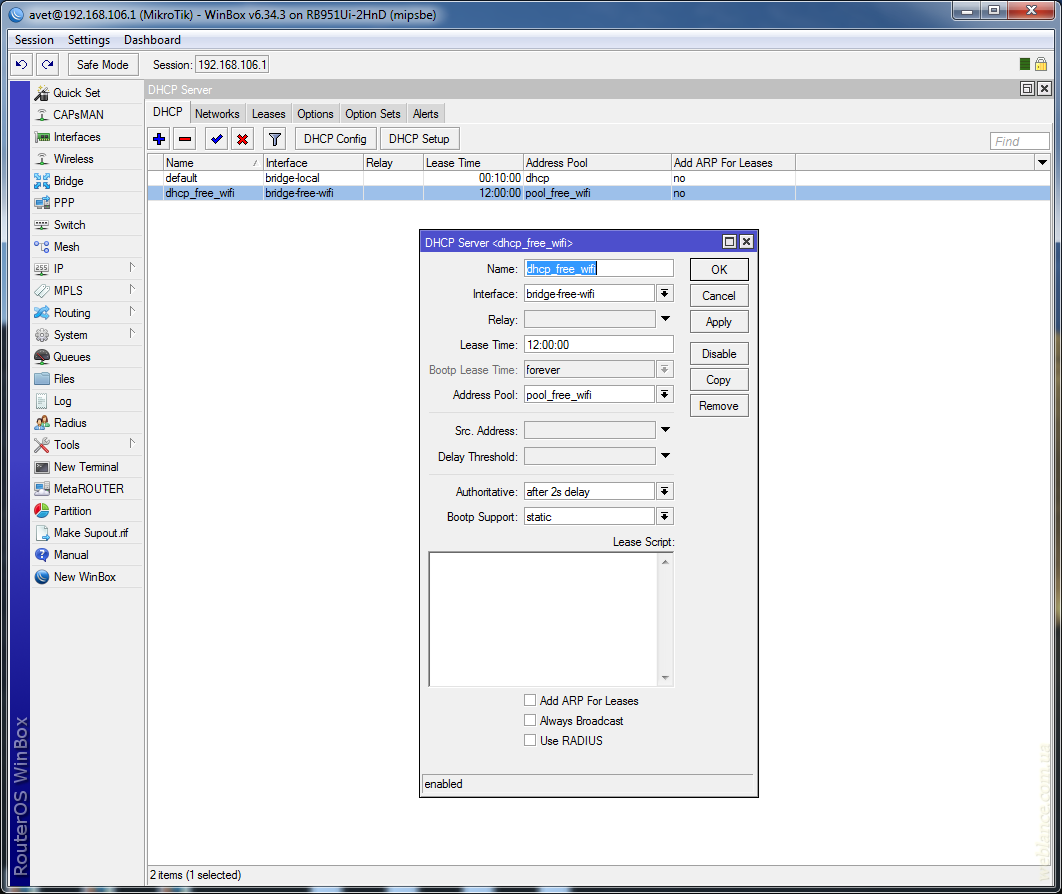

Создаем новый сервер DHCP

В предыдущих шагах мы произвели предварительную настройку, поэтому можно приступать к созданию нового DHCP-сервера, для чего переключаемся на вкладку IP –> DHCP Server. В качестве интерфейса обязательно выбираем ранее созданный бридж и указываем адресный пул, созданный в предыдущем шаге.

Если сделали все верно, беспроводная сеть заработает.

Настройка DNS сервера

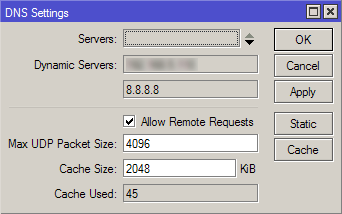

Откройте меню IP — DNS и нажмите кнопку Settings;

Поставьте галочку Allow Remote Request;

Нажмите кнопку OK.

Включение NAT

Чтобы компьютеры имели выход в интернет, нужно настроить NAT для двух сетей.

Настройка NAT для внутренней сети предприятия:

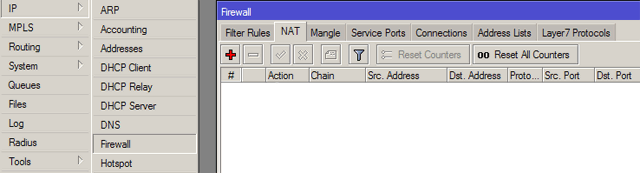

Откройте меню IP — Firewall;

Перейдите на вкладку NAT;

Нажмите «красный плюсик»;

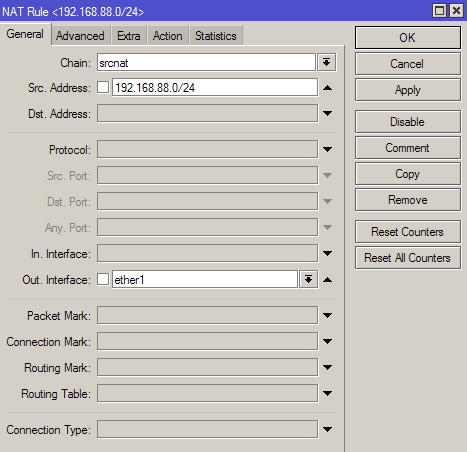

В списке Chain выберите srcnat;

В поле Src. Address укажите диапазон IP адресов сети предприятия 192.168.88.0/24;

В списке Out Interface выберите WAN порт ether1, на который приходит интернет от провайдера;

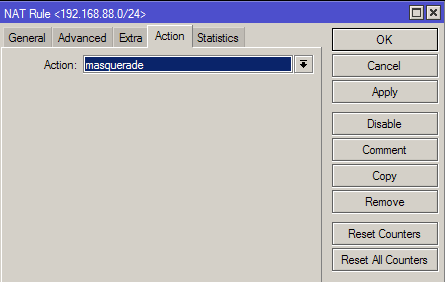

Перейдите на вкладку Action;

В списке Action выберите masquerade;

Нажмите кнопку OK.

Настройка NAT для гостевой сети выполняется аналогичным образом, только используется другой диапазон IP адресов и порт vlan2:

Нажмите «красный плюсик»;

В списке Chain выберите srcnat;

В поле Src. Address укажите диапазон IP адресов гостевой сети 192.168.10.0/24;

В списке Out Interface выберите WAN порт ether1, на который приходит интернет от провайдера;

Перейдите на вкладку Action;

В списке Action выберите masquerade;

Нажмите кнопку OK.

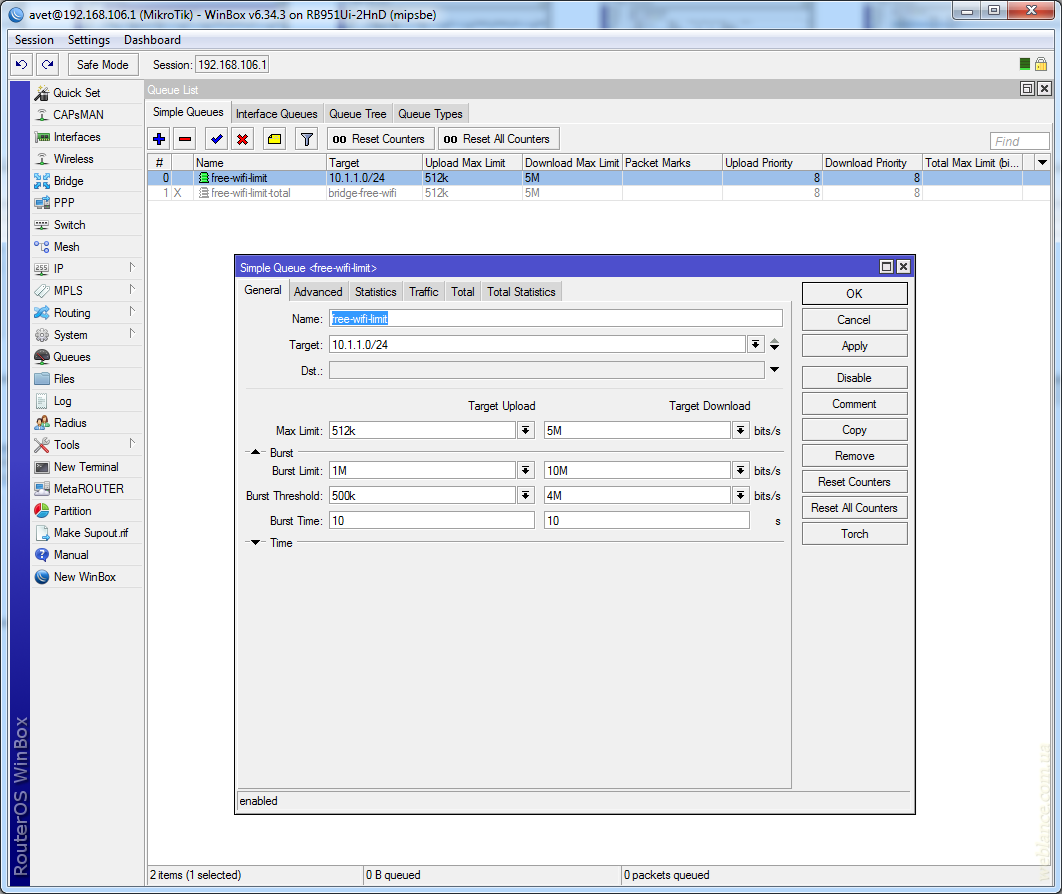

Ограничение скорости гостевого Wi-Fi с помощью Simple Queue

Заходим в раздел Queues, на первой вкладке Simple Queues необходимо создать новое правило.

Target – источник запросов; в этом поле требуется указать гостевую подсеть, в нашем случае это 10.1.1.0/24, вместо подсети можно также выбирать бридж, в котором находится WLAN виртуальной точки доступа.

Upload – скорость отправки данных;

Download – скорость загрузки;

Max. Limit – верхний предел скорости; устанавливает верхнее ограничение скорости закачки и отправки.

При указании скорости можно использовать индексы k и M:

k – скорость в кбит/сек;

M – скорость в Мбит/сек;

Далее размещены необязательные параметры Burst, которые по-умолчанию отключены, это своего рода турбо-ускорение. Burst состоит из трех параметров, от правильности настройки которых зависит корректность работы этого режима.

Burst Limit – максимальная скорость в режиме Турбо; эта скорость должна быть больше, чем установленный верхний предел скорости (Max. Limit).

Burst Threshold – порог срабатывания режима Burst; указанная скорость должна быть меньше верхнего предела (Max. Limit).

Burst Time – период времени в секундах, в течении которого производится расчет средней скорости.

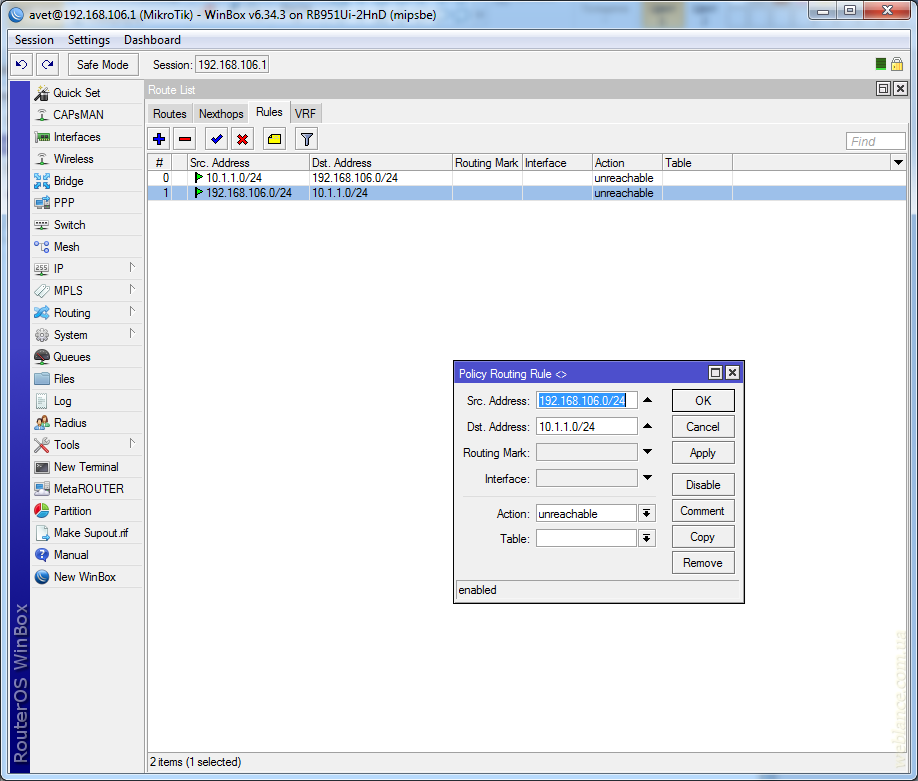

Запрещаем доступ в локальную сеть

Заходим в раздел IP –> Route (маршруты), переходим на вкладку Rules (правила) и создаем по 2 правила для каждой сети, которую хотим изолировать. Необходимо запрещать трафик в обе стороны, поэтому правил «Action: unreachable» создаем два, первое правило запрещает трафик с гостевой в локальную сеть, второе – с локальной сети в гостевую.

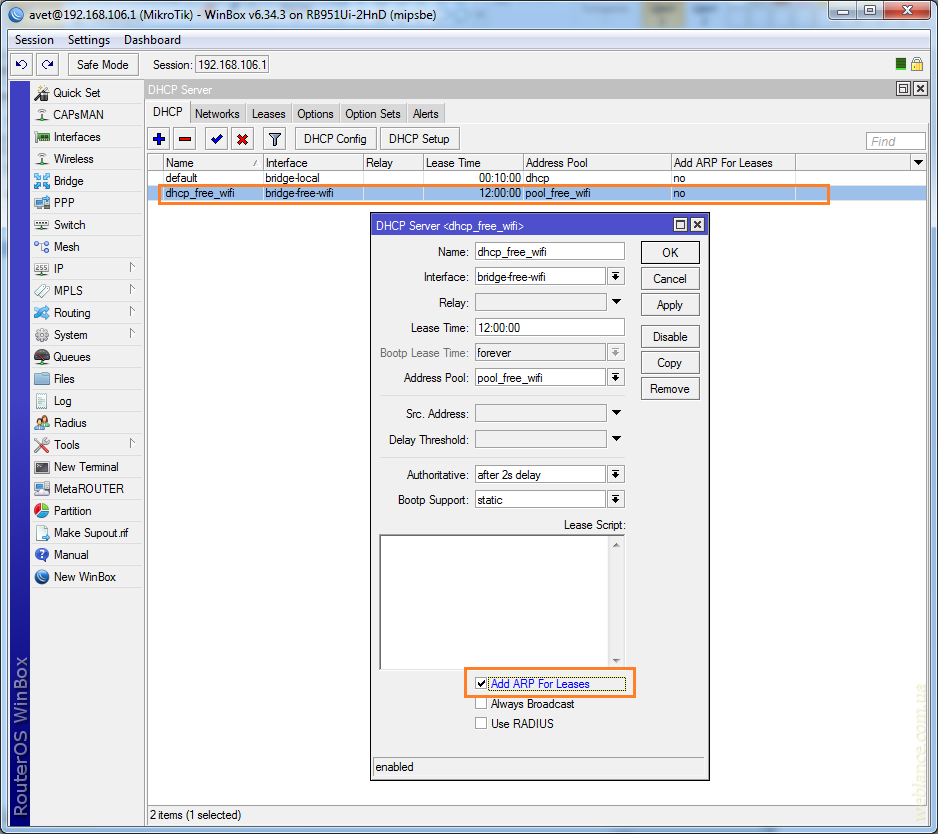

Запрещаем статические IP в гостевой сети

Никто не застрахован от умников, которые могут подменить свой IP-адрес. Для того, чтобы запретить все статические IP в гостевой сети, вносим изменения в настройки DHCP-сервера. Открываем IP –> DHCP Server, выбираем гостевой dhcp и устанавливаем опцию «Add ARP For Leases».

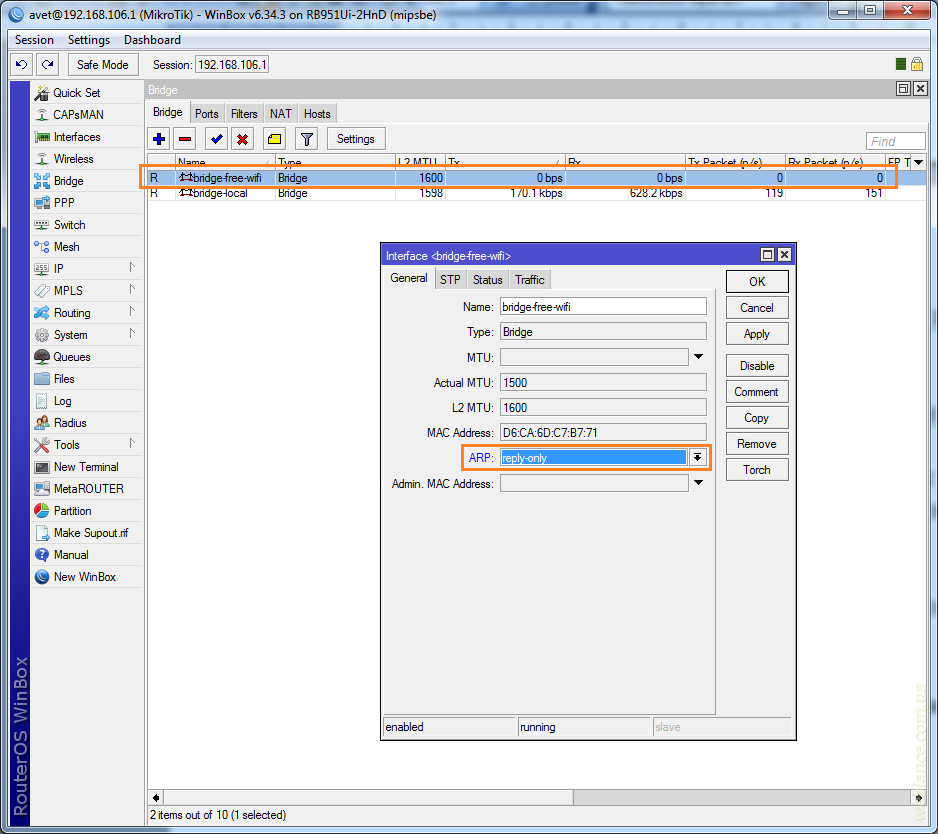

Переходим в раздел Bridge, выбираем гостевой бридж, напротив опции ARP необходимо указать «reply-only».

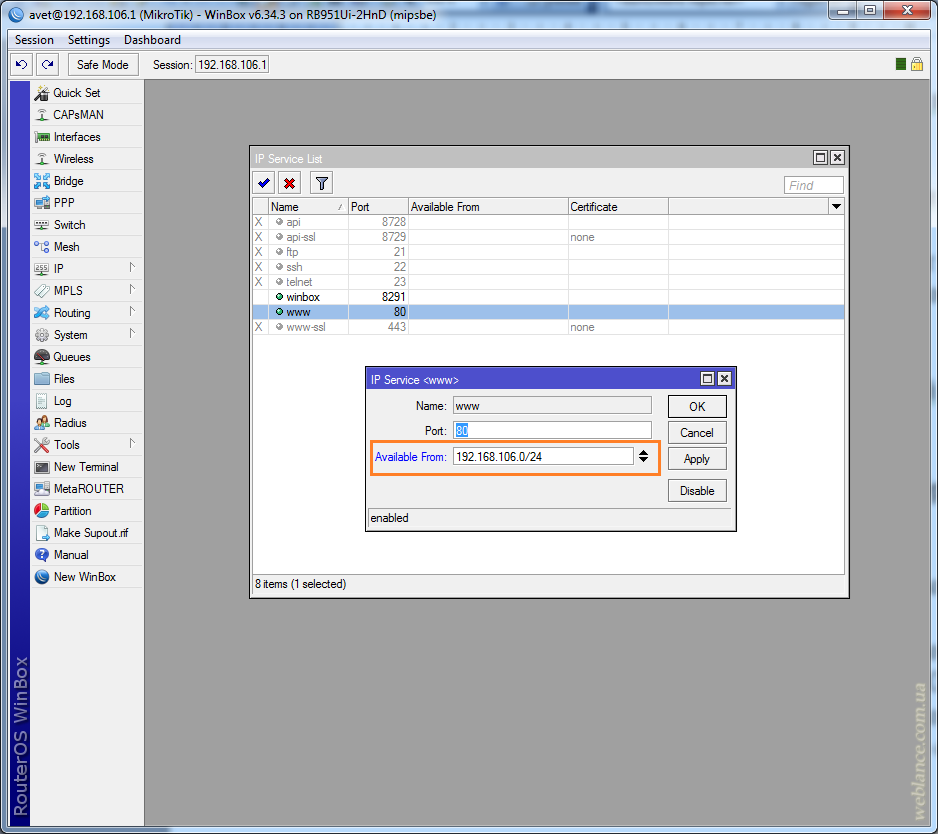

Запрещаем управление MikroTik из гостевой сети

Для того, чтобы ограничить доступ к управлению MikroTik из гостевой сети, необходимо указать список разрешенных сетей. Открываем IP –> Services, по-умолчанию здесь включено много портов, необходимо оставить только те, которыми вы пользуетесь. Лично я предпочитаю оставлять www и Winbox.

Открываем выбранный тип управления, в поле «Available From» следует указать адрес и/или подсеть, из которой будет доступно подключение. В нашем случае мы разрешает только доступ из подсети 192.168.106.0/24. При необходимости, можно указать несколько подсетей и/или адресов.

По мотивам: adminotes.ru ;helpcomp.dp.ua